안녕하세요. 도깬리포렌식스 입니다.

오늘부터는 EnCase로 스마트폰을 분석하는 얘기를 해 볼 겁니다. 사실 컴퓨터 포렌식 도구인 EnCase로 스마트폰을 분석하는 일은 거의 없을 겁니다. 그런데 최근에는 모바일 분석에서도 컴퓨터 포렌식 도구의 강력한 복구기능이나 검색기능, 필터링 기능을 활용하는 예가 늘어나고 있습니다. EnCase는 7버전부터 스마트폰을 지원하였는데, 지금 부터의 내용은 매우 오래된 구형 스마트폰에만 적용되는 것 입니다.(iPhone4를 시험폰으로 사용했습니다.) 따라서 실무에 활용하기 보다는 학습목적으로만 이해하시면 될 듯 합니다. 그럼 시작해볼까요?

스마트폰 이미징시 주의사항

Android의 경우에는 물리적인 이미징이 가능하나, iPhone 등의 경우에는 논리적인 이미징만 가능합니다. (다만 최근에는 둘 다 논리적인 이미징만 가능한 추세입니다.)

스마트폰 이미징의 경우, 기기의 네트워크 연결을 차단해야 하며, 이메일 또는 연락처 등의 동기화를 차단해야 합니다.

스마트폰의 경우 원격 데이터의 삭제 또는 잠금이 가능하므로 주의가 필요합니다.

스마트폰의 경우 WIFI, Bluetooth 연결 기능으로 인해 자동으로 주변의 관련 장치를 인식할 수 있으므로 주의가 필요합니다.

조사대상 스마트폰의 제조사, 모델과 동기화되는 소프트웨어(예: iTunes)가 설치되어 있을 경우 조사 대상 장치의 데이터를 덮어쓰기 할 수 있으므로 주의가 필요합니다.

스마트폰 이미징시 격리 방법

페러데이 상자, 차폐된 랩을 이용합니다.

페러데이 가방을 이용합니다.

스마트폰을 ‘비행모드’로 설정합니다.

iOS 장치 이미징

스마트폰은 EnCase에서 논리적 증거파일(LEF) 포맷으로 만들어야 분석이 가능합니다.

Apple 장치(iPhone, iPad)

EnCase는 iPhone과 iPad의 백업파일을 생성하고, 이를 논리적으로 획득하는 방법으로 이미징을 합니다.

애플 장치는 iTunes를 통해 백업을 하므로, EnCase로 이미징을 하기 전에 iTunes의 백업기능을 이용하여 대상 장치에 대한 백업파일을 먼저 만들어야 합니다.

따라서, 분석대상 애플 장치의 iOS 버전과 iTunes의 버전, EnCase의 버전이 모두 호환 가능해야 정상적인 이미징이 가능합니다.

iTunes의 백업 폴더의 위치

- C:\Users\EMTEKINC\AppData\Roaming\Apple Computer\MobileSync

- Mac의 경우에는 ~/Library/Application Support/MobileSync/Backup

- 백업 데이터는 SQLite DB와 Apple property lists(plists)의 모음입니다.

iOS 장치에서 백업되는 공통 항목

Contacts

Calendar

Mail Accounts (이메일 컨텐츠가 아님)

Camera roll

Safari bookmarks, cookies, history, offline data, currently open pages

Springboard

Network settings

Youtube favorites

Per-App perferences

Map history

EnCase로 애플 장치를 이미징하기 전에 위 백업폴더에 기존의 백업 자료가 남아 있으면 모두 삭제해야 합니다.

즉, 애플 장치의 경우 결국은 장치 자체를 대상으로 이미징을 하는 것이 아니라, 먼저 iTunes를 이용하여 백업파일을 만든 후, 백업파일을 대상으로 이미징을 하는 겁니다.

iTunes로 백업 가능한 범위가 곧 EnCase로 이미징 및 분석 가능한 범위입니다.

그런데, Sysinternals의 Junction 이라는 유틸리티를 사용하면, 백업파일을 iTunes의 원래의 백업위치가 아니라 EnCase가 원하는 위치로 백업을 수행한 후, 이미징으로 이어지도록 할 수 있습니다.

이렇게 하는 이유는, iTunes의 기본 백업 폴더에 데이터를 두고 이미징을 하는 것 보다, 별도의 저장 폴더에 데이터를 옮겨와서 이미징을 진행하는 것이 보다 안전하기 때문입니다.

이미징이 완료되면, 기히 생성된 Junction은 제거하여 다음 번의 이미징을 위해 iTunes 기본 백업 폴더를 비워줍니다.

Junction 생성 명령어

junction “iTunes 기본 백업 폴더” “새로운 저장 폴더”

Junction 제거 명령어

junction –d “iTunes 기본 백업 폴더”

iOS 백업 파일 이미징

백업 데이터 포맷 : Manifest.plist

백업 데이터에 암호가 걸려 있어도 일단 LEF로 이미징은 가능하나, Evidence 탭에서 폴더와 파일명만 보이고, 내용은 정상적으로 보이지 않게 됩니다.

따라서, 반드시 패스워드를 먼저 입력하고, 이미징을 진행해야 합니다.

iOS 장치에 대한 조사 분석

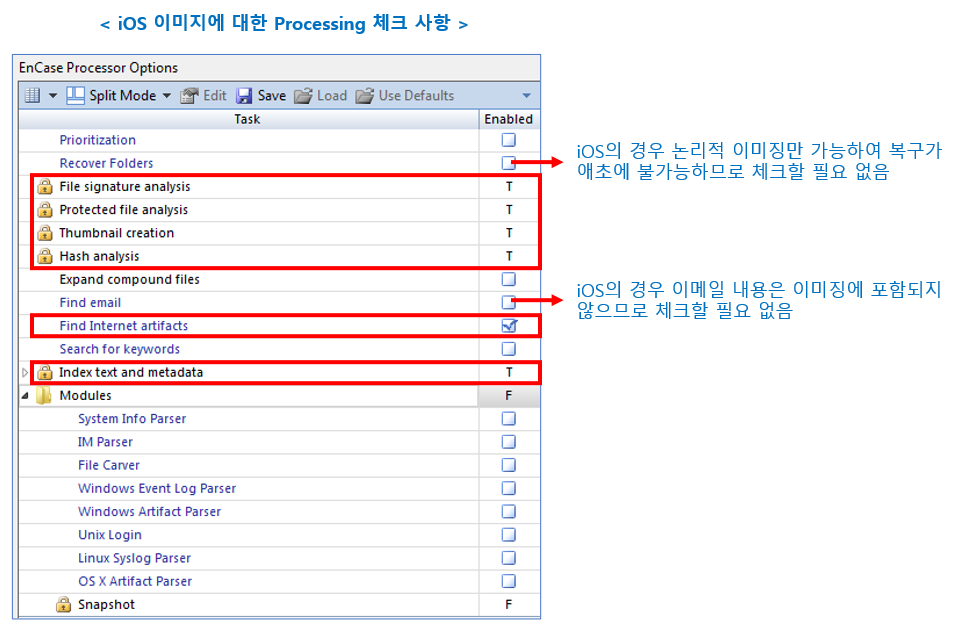

iOS 증거 이미지에 대한 Evidence Processing 체크 항목

File signature analysis

Protected file analysis

Thumbnail creation

- 모든 사진에 대한 Thumbnail을 생성합니다.

Hash analysis

Find Internet artifacts

- iOS 에서는으로 수행합니다.

Index text and metadata

iOS의 경우 논리적 이미징만 가능하므로, Recover Folders를 실행할 필요가 없습니다.

iOS의 경우 이메일의 내용은 분석 불가능하므로 Find e-mail을 실행할 필요가 없습니다.

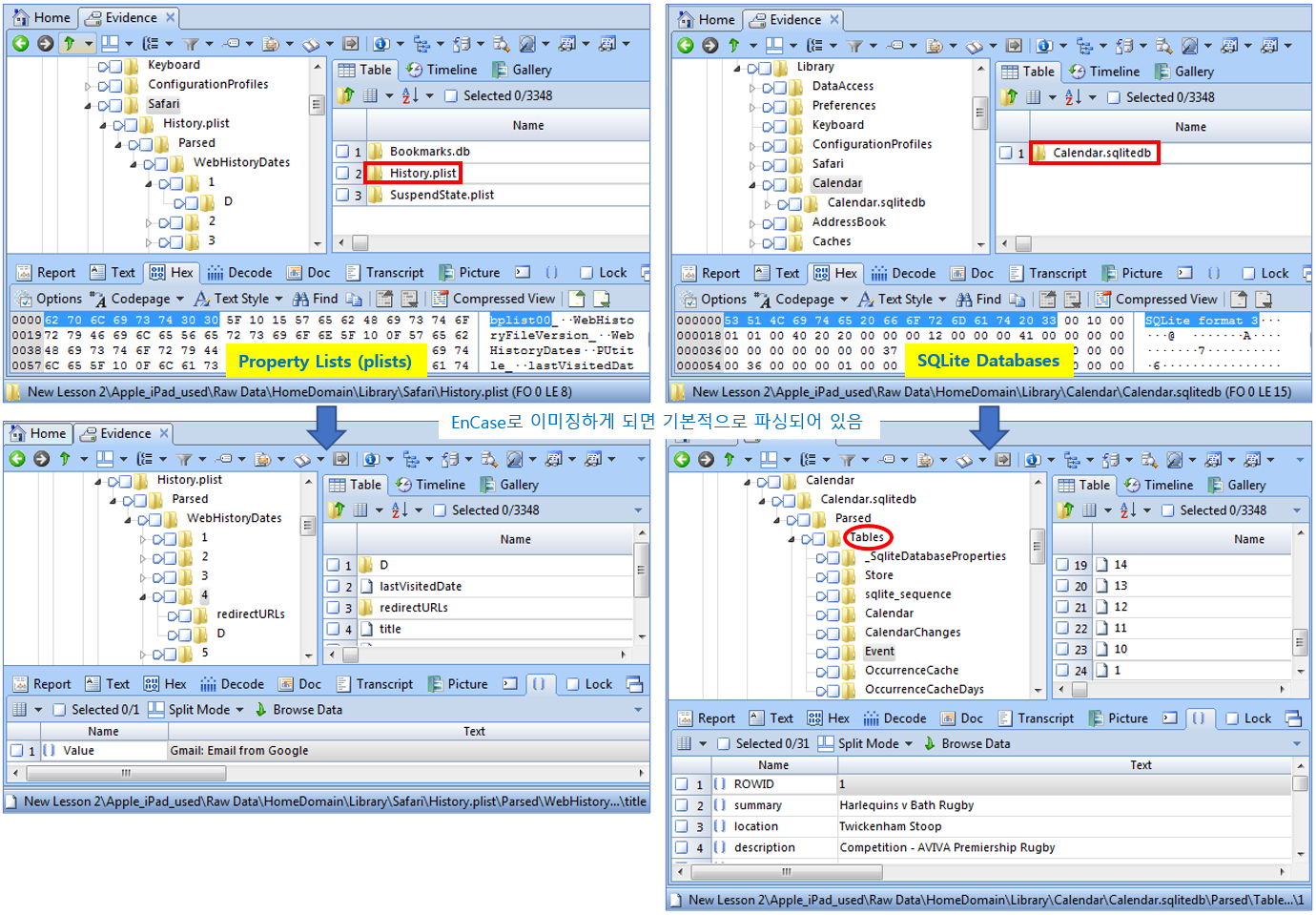

iOS 데이터의 저장 포맷

Property Lists (plists)

SQLite Databases

EnCase는 이미징을 한 후 Evidence 탭으로 가져 올 때, 이들 데이터를 자동으로 파싱하여 등록합니다.

감사합니다. 오늘도 즐거운 하루 되세요.

"좋아요"와 "구독하기"는 힘이 됩니다.

참고문서 : EnCase Advanced Forensics

'EnCase' 카테고리의 다른 글

| [EnCase] EnCase로 구형 아이폰 분석하기 (3) (0) | 2022.05.19 |

|---|---|

| [EnCase] EnCase로 구형 아이폰 분석하기 (2) (0) | 2022.05.17 |

| [EnCase] 고급 Conditions 기능을 이용한 데이터 선별하기 (0) | 2022.05.13 |

| [EnCase] 분석보고서 생성기 다루기 (0) | 2022.05.11 |

| [EnCase] 윈도우 휴지통 (Recycle.bin) 분석 (2) (0) | 2022.05.08 |