안녕하세요. 도깬리 포렌식스 입니다.

오늘은 윈도우 레지스트리 심화 분석 두 번째 시간입니다. 한 주가 시작되는 월요일, 몸이 무겁겠지만 활기찬 하루가 되길 바래요.

레지스트리 엔트리

보안 정보 (Security Info)

SAM, SECURITY 에서 보안 관련 정보를 확인 가능합니다.

SAM 에는 사용자와 그룹에 대한 정보를 포함합니다

기본적으로 2개의 내장된 계정(Built-in account)이 존재합니다.

- 로컬 관리자 계정(Administrator)

- 게스트 계정(Guest)

모든 로컬 계정은 SAM에 저장됩니다.

사용자 계정과 SID(Security Identifier)간의 매핑 여부를 확인해야 합니다.

SID 정보를 통해 워크스테이션 상의 도메인 계정을 확인 가능합니다.

SAM 사용자 계정 저장 (SAM User-Account Storage)

SAM에서 사용자 계정을 확인할 수 있는 위치는 다음과 같습니다.

- SAM\Domains\Account\Users\Names

UID (User ID number)

사용자 계정 SID의 일부분으로 이 숫자는 관리자 계정과 그 계정에 대한 정보를 포함하는 SAM\Domains\Account\Users\아래 레지스트리 키와 매칭됩니다.

각 계정에 대한 데이터는 다음 2개의 값으로 구성됩니다.

V값 (Variable)

사용자 이름, 계정 설명, 계정에 대한 해시된 패스워드를 포함합니다.

SID 정보를 포함하여 이 것으로 로컬 컴퓨터와 네트워크에 연결된 사용자를 식별 가능합니다.

F값 (Fixed)

계정과 관련된 날짜를 포함합니다.

SID 구조

바이너리 포맷으로 된 SID입니다.

SAM 하이브 파일의 UID 키 아래 V값 안에 포함되어 있습니다.

- S : SID를 의미합니다.

- 1 : 버전 번호입니다.

- 5 : SID를 생성할 수 있는 최고 수준의 권한 등급을 의미합니다. 5 라는 값은 NT Authority를 의미합니다.

- 21-16644254174-154150936-313073093 : 하위 권한을 의미하며, 이 숫자는 매우 다양합니다.

- 1025 : 비교 식별자(Relative Identifier, RID)를 의미합니다. 도메인 또는 컴퓨터와 관련된 특정 사용자 또는 그룹계정을 식별합니다.

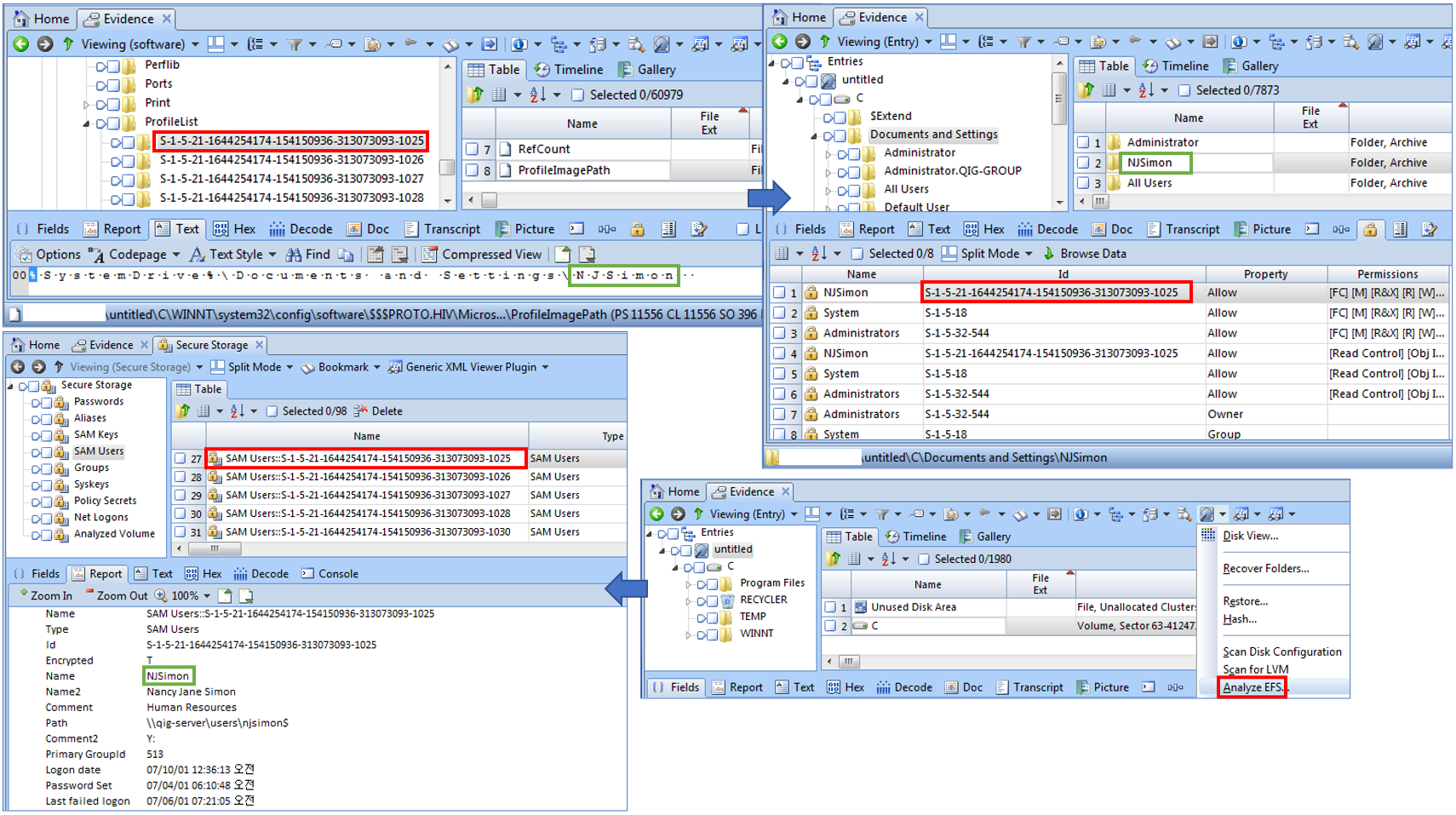

SID 번호를 User Names와 매핑하기

HKLM\Software\Microsoft\Windows NT\CurrentVersion\ProfileList

ProfileImagePath는 로컬 시스템의 사용자 데이터 폴더에 대한 경로를 보여 줍니다.

SID를 도메인 계정에 매핑하는 방법

Analyze EFS 옵션을 사용하여 분석 대상 컴퓨터의 시스템 볼륨에 적용합니다.

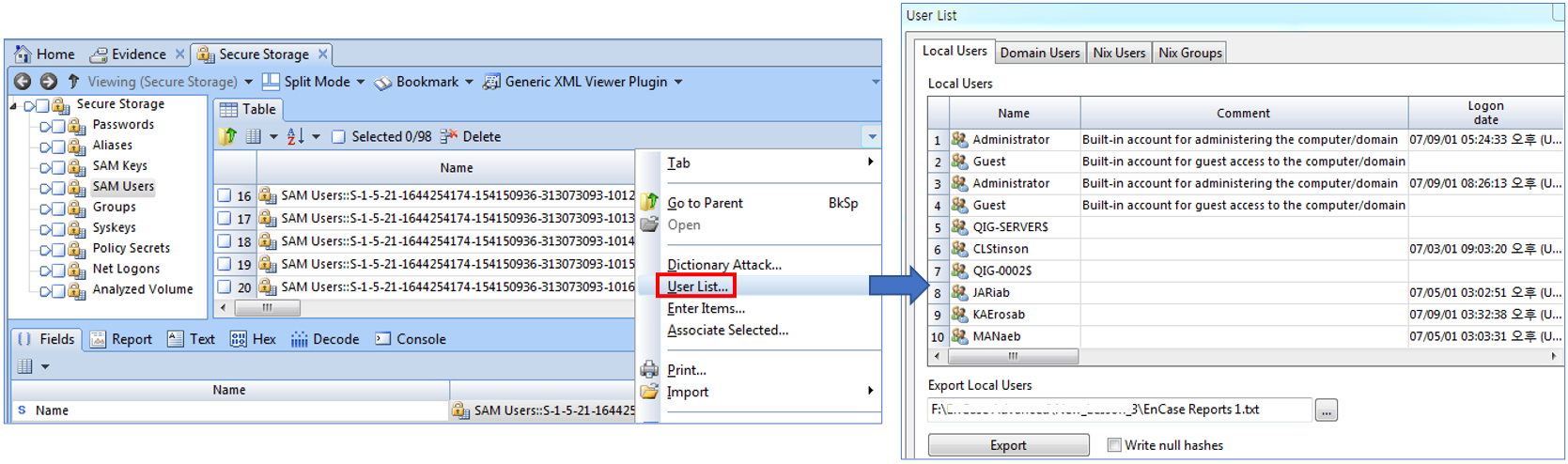

Secure Storage 탭에서 User List를 사용하면, 사용자 계정 정보에 관한 목록을 볼 수 있습니다.

감사합니다. 오늘도 즐거운 하루 되세요.

"좋아요"와 "구독하기"는 힘이 됩니다.

참고문서 : EnCase Advanced Forensics

'EnCase' 카테고리의 다른 글

| [EnCase] 윈도우 레지스트리(Windows Registry) 심화 분석 (4) (0) | 2022.06.24 |

|---|---|

| [EnCase] 윈도우 레지스트리(Windows Registry) 심화 분석 (3) (0) | 2022.06.22 |

| [EnCase] 윈도우 레지스트리(Windows Registry) 심화 분석 (1) (0) | 2022.06.18 |

| [EnCase] 윈도우 이벤트 로그 분석 (2) (0) | 2022.06.16 |

| [EnCase] 윈도우 이벤트 로그 분석 (1) (0) | 2022.06.14 |