안녕하세요. 도깬리 포렌식스 입니다.

오늘은 사용자 계정에 대해서 알아 보겠습니다. 모두 화이팅 하세요!!!

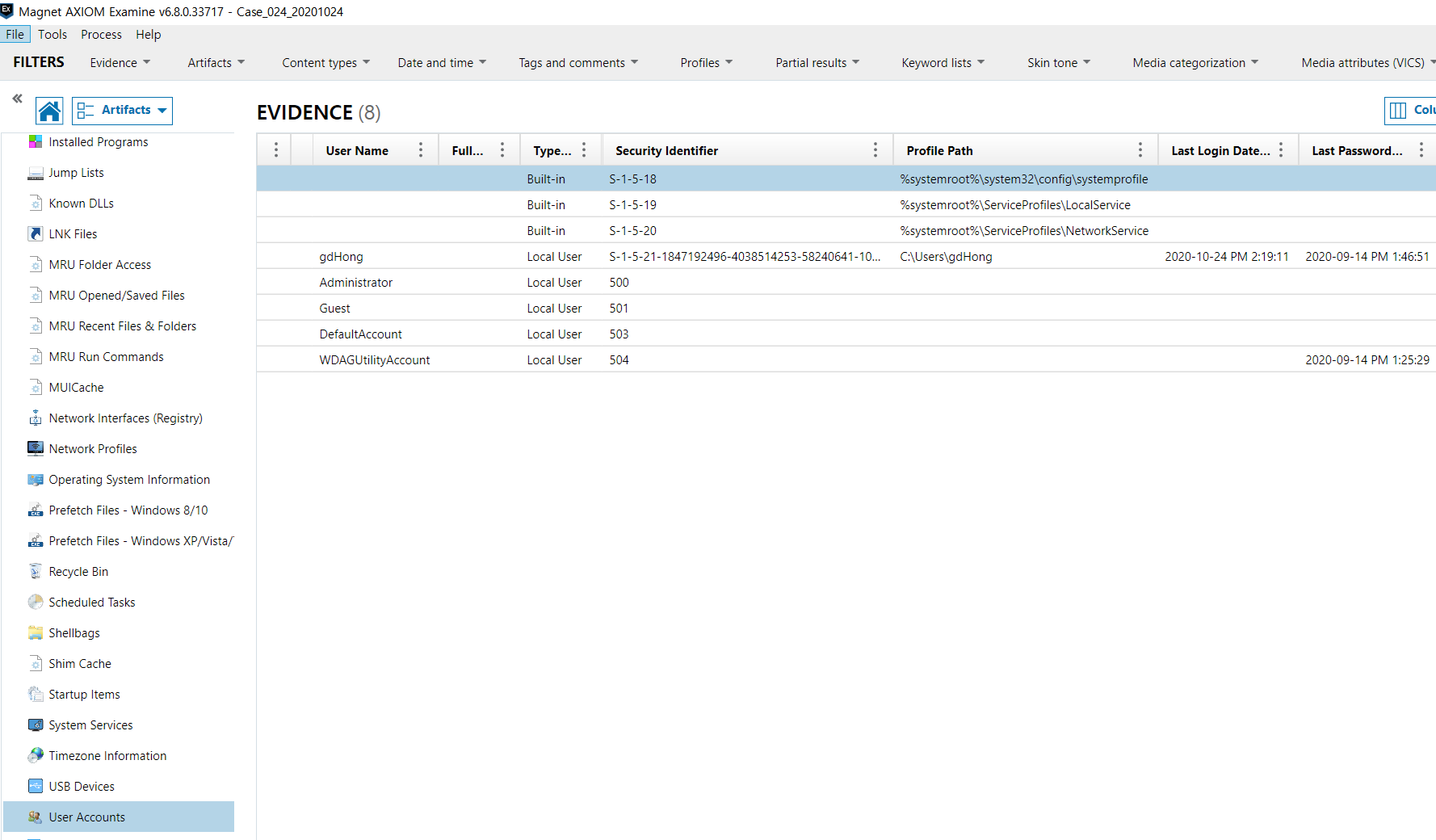

User Accounts

사용자 계정에 관한 아티팩츠는 SAM과 Software 하이브 파일에서 파싱된 것 입니다.

시스템 복원 지점, 볼륨 새도우 카피, 백업에 위치하는 레지스트리도 조사하면 사용자 계정에 관한 정보를 얻을 수 있습니다.

분석 가능한 주요 내용은 다음과 같다.

- 사용자 계정명 (User account name)

- 설명 (Description)

- 로그인 일시 (Dates and times associated with logins)

- 패스워드 변경 일시 (Dates and times associated with password changes)

- 계정의 상태 (Account states)

- 사용자 보안 식별자 (User Security Identifire, SID)

- 특정 사용자에 대한 프로파일 경로 (Profile path for the specific user)

특히 사용자 계정명과 SID는 Windows Event Logs를 분석하면서 정렬, 검색, 필터링할 때 유용합니다.

SID 값의 일부는 AXIOM Examine에서 프로파일을 만들 때 활용됩니다.

Group membership 정보는 조사 대상 시스템에서 사용자가 갖는 Local privileges를 식별하는데 이용됩니다.

레지스트리의 구조

모든 레지스트리 데이터의 첫 번째 Block은 “regf”라는 헤더로 시작됩니다.

그 다음에는 해당 레지스트리 파일의 마지막 수정 시각이 위치합니다.

조사 대상 파일에 대한 저장경로가 확인됩니다.

“regf” 블록 다음에 4096바이트의 데이터 블록이 존재하며, 이것은 “hbin”이라는 헤더 값으로 시작됩니다.

“hbin” 블록은 keys, sub keys, values 와 데이터를 저장하며, 할당된 영역과 비할당된 영역 모두를 갖고 있습니다.

“hbin” 블록의 할당 상태는 운영체제와 파일시스템이 그 데이터를 드라이브의 다른 모든 스토리지 영역과 비슷하게 처리한다는 것을 의미합니다.

따라서 만약 사용자 계정이 삭제되었다면, AXIOM은 삭제된 계정명에 관한 데이터를 복원할 수 있을 것 입니다.

윈도우의 버전에 따라 복원 가능성은 차이가 있다.

윈도우 XP 이전

레지스트리 파일의 비할당영역에서 데이터를 복원할 가능성이 높습니다.

윈도우 비스타 ~ 윈도우 10

윈도우가 레지스트리 파일의 비할당영역을 다루는 방식이 개선되었기 때문에 그 공간에서 데이터를 복원할 가능성이 높지 않습니다.

따라서 사용자 계정에 관한 데이터의 존재를 확인하기 위해 시스템 복원 지점, 볼륨 새도우 카피, 윈도우 이벤트 로그와 같은 다른 시스템 관련 파일을 분석할 필요가 있습니다.

Software 레지스트리 파일의 ProfileList 키도 삭제된 사용자 계정에 대한 ProfileImagePath 값을 유지할 수도 있습니다.

사용자 계정 관련 아티팩츠에 대한 대부분의 상세한 내용은 사용자별 하위 키 값인 F값과 V값을 파싱한 것 입니다.

SAM File – F key

Offset 8-15

Date and time of last login (마지막 로그인 일시)

64-bit Windows timestamp

Offset 24-31

Password reset timestamp (패스워드 재설정 시각)

64-bit Windows timestamp

Offset 32-39

Account expiration date (계정 만료 일시)

64-bit Windows timestamp

Offset 40-47

Last unsuccessful login (마지막 로그인 실패 일시)

64-bit Windows timestamp

Offset 48-51

Relative Identifier (RID)

4-byte Hex value

Offset 56

Account Status/Password (계정의 상태/패스워드)

1-byte Hex value. 왼쪽 nibble은 계정의 상태를 표시합니다.

0 = Account Active

1 = Account Disabled

오른쪽 nibble은 패스워드가 설정되어 있는지 표시합니다.

0 = Password required

4 = Password not set

5 = Account not used yet, such as the Guest account

Offset 60-61

Country code (국가 코드)

Default = 0000

U.S. = 0001

Canada = 0002

Offset 64-65

Number of invalid logins (무효인 로그인 횟수)

2-byte Hex value

Offset 66-67

Number of valid logins (유효한 로그인 횟수)

2-byte Hex value

이것은 OS마다 다릅니다. 즉, 만약 윈도우 8 또는 10이라면 사용자가 로그인 하더라도 숫자가 증가되지 않을 것 입니.

SAM File – V key

Offset 12-15

Relative offset to windows user account from the end of the header

4-byte Hex value

Offset 16-19

Length of the field

4-byte Hex value

Offset 24-27

Relative offset to the full name from the end of the header

4-byte Hex value

Offset 28-31

Length of the field

4-byte Hex value

Offset 36-39

Relative offset to the description

4-byte Hex value

Offset 40-43

Length of the field

4-byte Hex value

Offset 156-167

Pointer to LM password hash

12-byte Hex value

윈도우 10(version 1709)에서는 적용되지 않습니다.

Offset 166-177

Pointer to NT password hash

12-byte Hex value

윈도우 10(version 1709)에서는 적용되지 않습니다.

감사합니다. 오늘도 즐거운 하루 되세요.

"좋아요"와 "구독하기"는 힘이 됩니다.

참고문서 : Magnet AXIOM Examinations (AX200)

'AXIOM' 카테고리의 다른 글

| [AXIOM] Mounted Devices, MountPoints2, UserAssist (0) | 2023.03.26 |

|---|---|

| [AXIOM] USB Devices 분석 (0) | 2023.03.23 |

| [AXIOM] 파티션 스킴, 운영체제 정보, 타임존 정보 (0) | 2023.03.17 |

| [AXIOM] 윈도우 레지스트리, 파일시스템 정보 등 (0) | 2023.03.15 |

| [AXIOM] 윈도우 운영체제 아티팩츠 분석 개요 (0) | 2023.03.13 |